| ����ϵͳ | ||

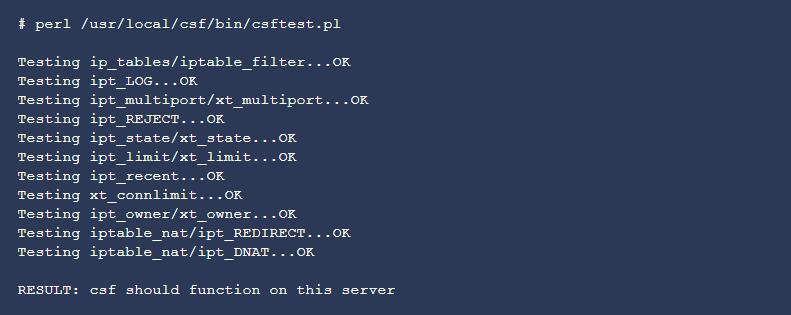

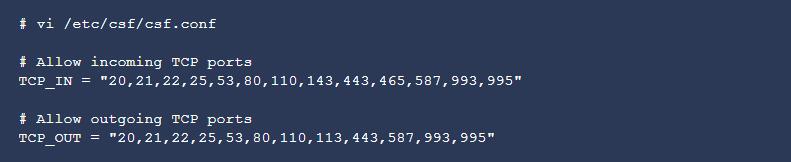

����ConfigServer Security & Firewall (CSF)��һ�����iptables�ķ���ǽ���ں�̨ʹ��iptablesΪLinuxϵͳ�ṩ����İ�ȫ������ ����״̬�����(SPI)iptables����ǽ�dz����������ã�����ͨ����Linux�������Ķ���������������ؽ������úͱ����� ����CSF�Դ���һ����ΪLogin Failure Daemon(LFD)�ķ�����ÿ��X������һ�Σ�����ɨ�����µ���־�ļ���Ŀ��Ѱ�ҵ�¼���ԣ�������ڶ�ʱ���ڳ���ʧ�ܣ��ͻ�������ЩIP�� ������Щ��Ϊͨ������Ϊ "��������"�� ����Csf֧����Ҫ��Linux����ϵͳ����Red Hat Enterprise Linux (RHEL)��CentOS��Fedora��CloudLinux��Ubuntu��Debian��openSUSE��Slackware�� �������⣬����֧�����¿�����壬��cPanel��CentOS Web Panel (CWP)��DirectAdmin��InterWorx��Webmin�� �����������Ҫ�Ļ���Ҳ����ͨ�������IJ�������Web UI�� ����CSFĿ¼�ṹ�� ����/etc/csf/ - �����ļ� ����/var/lib/csf/ - ��ʱ�����ļ� ����/usr/local/csf/bin/ - scripts(�ű�)�� ����/usr/local/csf/lib/ - perlģ��;�̬���ݡ� ����/usr/local/csf/tpl/ - �����ʼ�����ģ�� ����һ�������Linux�������ϰ�װConfigServer��ȫ�ͷ���ǽ(CSF) ������װ�dz����밴�����²�����а�װ�� ����1�������Linux�ϰ�װCSF�����Perlģ��? ����������ϵͳ�ϰ�װPerlʱ�������Perlģ�����Ĭ�ϰ�װ��������Ҫ�ֶ���װ����Perlģ�顣 ��������RHEL/CentOS 6/7ϵͳ��ʹ��yum���װ����Perlģ�顣 ����# yum install perl-libwww-perl.noarch perl-LWP-Protocol-https.noarch perl-GDGraph ��������RHEL / CentOS 8��Fedoraϵͳ����ʹ��dnf���װ����Perlģ�顣 ����# dnf install perl-libwww-perl.noarch perl-LWP-Protocol-https.noarch perl-GDGraph ��������Debian / Ubuntuϵͳ����ʹ��apt�����apt-get���װ����Perlģ�顣 ����# apt-get install libwww-perl liblwp-protocol-https-perl libgd-graph-perl ����ʹ��wget���������URL ���ز���װ���µ�CSF�浵Դ���롣 ����# cd /usr/src ����# wget https://download.configserver.com/csf.tgz ����# tar -xzf csf.tgz ����# cd csf ����# sh install.sh ������ɰ�װ�����С� csftest.pl���ű��Լ��ϵͳ�Ƿ���б����iptableģ�顣  ����ע�⣺����Ӧ�����κ�����iptables����ǽ���ýű������磬�������ǰʹ�ù�APF + BFD�������ͨ���������½ű�����ɾ���� ����# sh /usr/local/csf/bin/remove_apf_bfd.sh ���������ʹ�õ����ִ�Linux���а棬��ʹ��systemctl������÷���ǽ���� ����# systemctl stop firewalld ����# systemctl disable firewalld ����������������������lfd�ػ�������������������Ϊ�ˣ�����Ҫʹ��sed����ļ��� /etc/csf/csf.conf���е�ֵ�� TESTING = 1������Ϊ�� TESTING = 0�� �� ����# sed 's/TESTING = "1"/TESTING = "0"/g' /etc/csf/csf.conf ��������������������������CSF����ǽ����ʹ������Ч��������ʹ��csf�������ɹ���CSF����ǽ�� ����# csf -r �������� ����# csf --restart ����Ĭ������£��������ڡ� TCP_IN��TCP_OUT���е��ļ��� /etc/csf/csf.conf����ʹ�ö��ŷָ���һ�����������˿ڡ������Ը�����Ҫ����/������(������ʾ)��  ����������ΰ���Դ���ƴ������� ������ѡ������iptables�Է�ֹ����ض��˿ڵ�DDOS��������ѡ��ͨ�����µIJ�������������Ϊ���Խ������ض��˿ڵ�IP��ַ�ķ�ʽ�����á� ����Ϊ�ˣ����ڡ� CONNLIMIT��������������Ŀ���Ϊ���˿�;���ơ������������Ӷ���˿ڣ��Զ��ŷָ��� ����#vi /etc/csf/csf.conf ����CONNLIMIT =�� 22; 5,80; 20�� ����������������ֻ����5�����������ӵ�ÿ��IP��ַ�Ķ˿�22��������20�����������ӵ�IP��ַ�Ķ˿�80�� �����������ʹ��CSFִ��/�����Զ���iptables���� ����CSF�ṩ�ˡ� csfpre.sh���͡� csfpost.sh���ű���ʹ��������csf����iptables������֮ǰ��/��֮�������ⲿ��� ������ csfpre.sh��csfpost.sh���ļ�Ӧ�ڡ� / usr / local / csf / bin��Ŀ¼�´�������Ŀ¼��Ҫ��ִ��Ȩ�ޡ� �����������Ҫ���Զ���ű����ӵ��ļ��С� �����ġ���Ҫ��CSF�����ļ��б� ���������ǿ���CSF�д�����������Ҫ�����ļ�������ֶ�����Щ�ļ�������Ҫ��������csf��Ȼ���ٶ����ǽ���lfd������Ч�� ����csf.conf �C �������ļ������а������õ�ע�ͣ�����ÿ��ѡ������� ����csf.allow �C Ӧʼ��ͨ������ǽ������IP��ַ��CIDR��ַ���б� ����csf.deny �C IP��CIDR��ַ���б�����Щ��ַ��Զ��Ӧͨ������ǽ ����csf.ignore �C lfdӦ�ú��Զ�����������IP��CIDR��ַ���б� ����csf.*ignore �C ���ֺ����ļ����г�lfdӦ�ú��Ե��ļ����û���IP���鿴ÿ���ļ����ض���; �����塢�����Linux��ж��CSF��LFD �����������½ű�����ϵͳ��ɾ��csf��lfd�� ����#sh /etc/csf/uninstall.sh

|

��ע�ٷ���

��ע�ٷ���